|

CVE-2021-31166 漏洞仅针对微软 Windows 10 操作系统,它属于 HTTP 协议漏洞,所产生的后果是会触发蓝屏死机,即使你在 Linux 系统下用虚拟机来运行 Windows 10 也未能幸免(参考:在Linux下用VMware虚拟机安装Windows 10系统)。以下是关于 Windows 10 中的 CVE-2021-31166 漏洞详细介绍。

详细内容 安全研究专家 Axel Souchet 已经正式发布了个人推文,在 GitHub 的分享链接中展示了 CVE-2021-31166 漏洞的概念证明。幸运的是,在 2021 年 5 月补丁星期二活动日发布的 KB5003173 补丁已经修复了这个 CVE 漏洞,即当前提供的补丁已修复了该漏洞,如果你还没有更新系统补丁,请及时的更新并重新启动操作系统生效。

虽然该漏洞本身缺乏自动传播的能力,但是恶意行为者可以开发和它类似的代码来执行远程代码。执行 Souchet 的示范代码会触发蓝屏死机。推文中写道:“我为 CVE-2021-31166 ‘HTTP协议栈远程代码执行漏洞’建立了一个 PoC”。

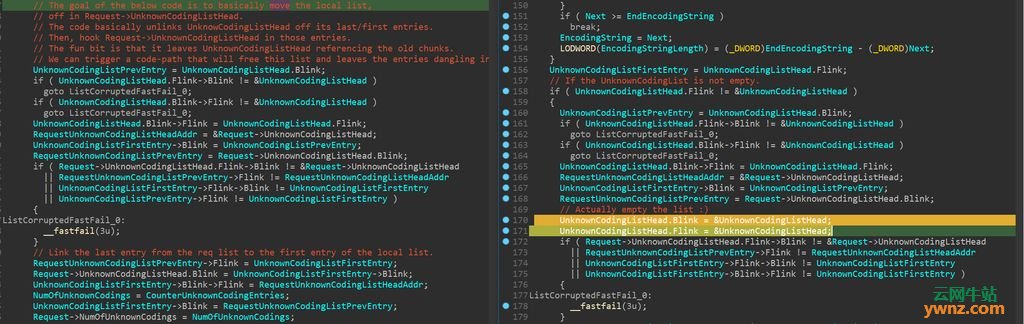

Souchet 进一步解释:“这个错误本身发生在 http!UlpParseContentCoding 中,该函数有一个本地的 LIST_ENTRY,并将项目附加到其中。当它完成后,它把它移到 Request 结构中,但它并没有把本地列表清空。这方面的问题是,攻击者可以触发一个代码路径,释放本地列表的每一个条目,让它们在Request对象中悬空”。

结语 该漏洞影响在计算机中运行的 Windows 10,即使在 Linux 下用虚拟机来运行 Windows 10 也会影响到,所以请尽快的更新补丁。

相关主题 |